🕵️♂️ محققان امنیتی از کشف تروجان بانکی جدیدی به نام Crocodilus خبر دادهاند که با هدف نفوذ به مؤسسات مالی و پلتفرمهای رمزارز، دستگاههای اندرویدی را مورد حمله قرار میدهد.

این بدافزار از تکنیکهای پیشرفتهای مانند کنترل از راه دور، لایهگذاری مخفی و مهندسی اجتماعی استفاده میکند تا اطلاعات حساس کاربر را بهصورت لحظهای سرقت کند و نشاندهنده جهشی بزرگ در پیچیدگی تهدیدات موبایلی است.

🔍 قابلیتهای پیشرفته Crocodilus:

-

برخلاف تروجانهایی مانند Anatsa و Octo، این بدافزار از همان ابتدا قابلیتهای کنترل از راه دور مخفی دارد.

-

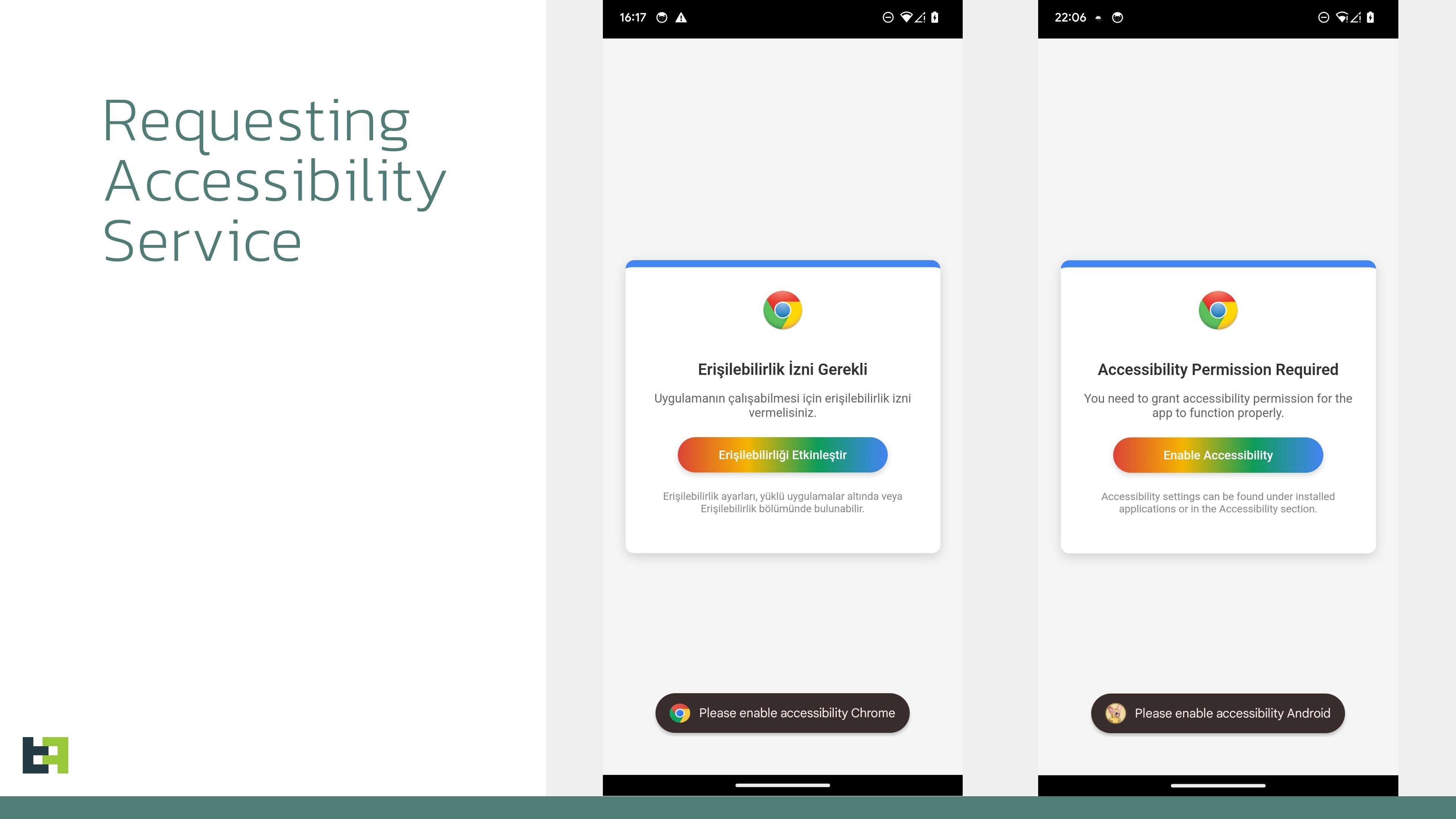

از Accessibility Services برای نظارت بر فعالیتها و اجرای لایههای جعلی بانکی استفاده میکند.

-

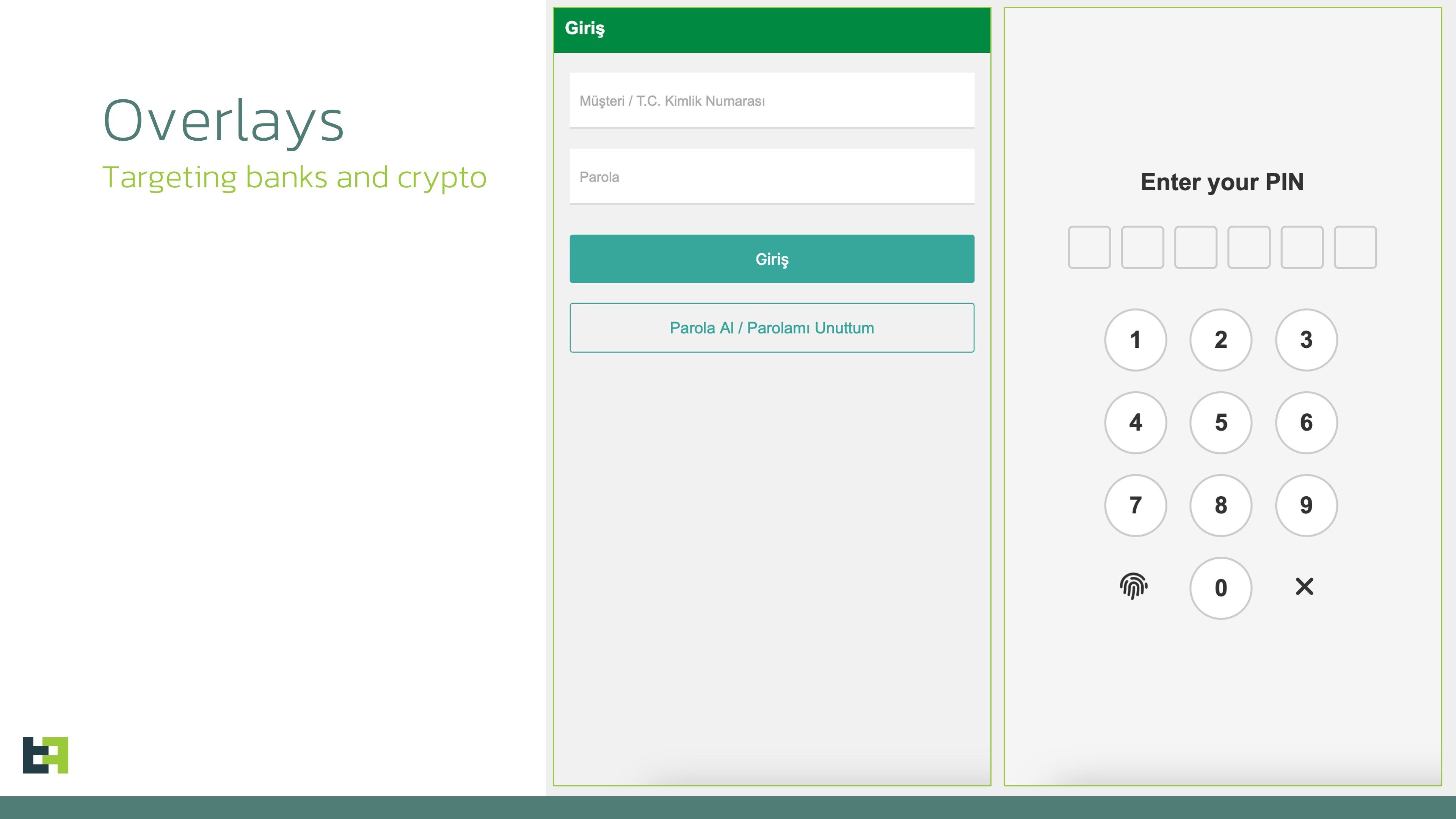

صفحهنمایش جعلی برای ورود اطلاعات بانکی کاربر ایجاد کرده و همزمان اطلاعات را به مهاجم ارسال میکند.

-

از قابلیت جدیدی به نام black screen overlay استفاده میکند تا صفحه نمایش را سیاه کرده و عملیات مخرب را از دید کاربر پنهان نگه دارد.

-

با استفاده از Accessibility Logging حتی میتواند رمزهای یکبار مصرف (OTP) را از برنامههایی مثل Google Authenticator نیز ضبط کند.

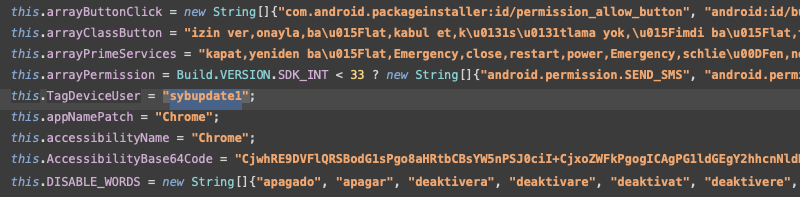

🔧 کدهای درون بدافزار، اشاراتی به توسعهدهندگانی با زبان ترکی دارند و اصطلاحاتی مانند sybupdate ممکن است به گروه تهدیدی به نام sybra مرتبط باشد؛ که پیشتر با بدافزارهای Ermac، Hook و Octo ارتباط داشتهاند. البته محققان احتمال میدهند این فرد تنها یک کاربر تستکننده باشد، نه توسعهدهنده اصلی.

📡 زیرساخت Crocodilus بهصورت پویا قابلیت بهروزرسانی لیست اهداف و الگوهای جعلی را دارد و از طریق سرور C2 کنترل میشود.

🎯 اهداف اولیه:

-

بانکهای بزرگ اسپانیا و اپهای مالی ترکیه

-

کیفپولهای رمزارز مانند Bitcoin Wallet و Trust Wallet

🧠 مهندسی اجتماعی علیه کاربران رمزارز: پس از سرقت پین کد کیفپول، پیامی جعلی با هشدار حذف شدن برنامه طی ۱۲ ساعت نمایش داده میشود. کاربر برای جلوگیری از این موضوع به بخش بکآپ مراجعه کرده و عبارات بازیابی (seed phrase) را مشاهده میکند؛ که بهصورت مخفیانه توسط بدافزار ضبط و ارسال میشود، و مهاجم بهطور کامل به داراییهای کاربر دسترسی پیدا میکند.

یک نظر