🔍 حملات گسترده به سرورهای PHP با آسیبپذیری CVE-2024-4577

🔸 مهاجمان از این آسیبپذیری برای اجرای کد از راه دور (RCE) استفاده میکنند.

🔸 تاکنون بیش از ۱,۰۰۰ حمله در سراسر جهان شناسایی شده است.

جزئیات آسیبپذیری (CVE-2024-4577) 🔓

🔹 این نقص امنیتی یک آسیبپذیری تزریق فرمان (OS Command Injection) در PHP-CGI است.

🔹 این نقص به دلیل ویژگی Best-Fit در تبدیل کدگذاری در ویندوز رخ داده است.

🔹 مهاجمان میتوانند با استفاده از توالیهای خاص کاراکتری، مکانیزمهای حفاظتی آسیبپذیری قدیمیتر (CVE-2012-1823) را دور بزنند و کد مخرب را بر روی سرور اجرا کنند.

موج گسترده حملات سایبری از زمان افشای آسیبپذیری 💥

📅 ژوئن ۲۰۲۴:

✅ آژانس امنیت سایبری و زیرساختهای ایالات متحده (CISA) این آسیبپذیری را به لیست آسیبپذیریهای در حال سوءاستفاده (KEV) اضافه کرد.

📅 ژوئیه ۲۰۲۴:

✅ تیم Akamai SIRT هشدار داد که چندین گروه تهدید از این نقص برای انتشار بدافزارهای Gh0st RAT، RedTail Cryptominer و XMRig استفاده میکنند.

✅ مهاجمان در کمتر از ۲۴ ساعت پس از افشای نقص امنیتی، شروع به سوءاستفاده از آن کردند.

📅 ژانویه ۲۰۲۵:

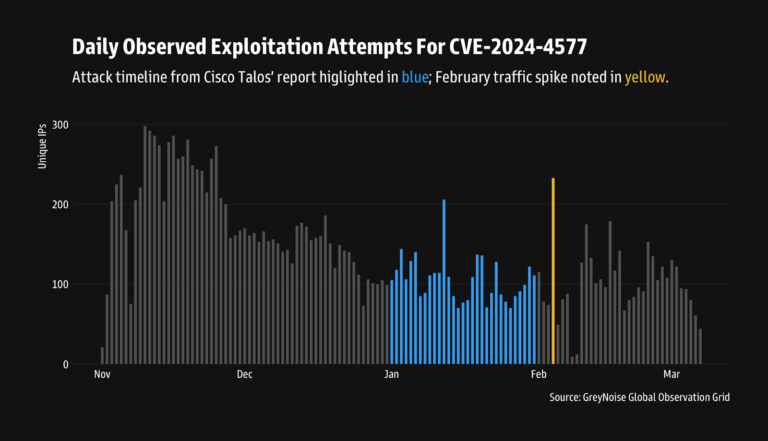

✅ محققان Cisco Talos اعلام کردند که یک گروه مهاجم ناشناس از ژانویه ۲۰۲۵ از این آسیبپذیری برای حمله به سازمانهای مستقر در ژاپن استفاده کرده است.

📅 فوریه ۲۰۲۵:

✅ دادههای GreyNoise نشان میدهد که حملات به ایالات متحده، بریتانیا، سنگاپور، اندونزی، تایوان، هنگکنگ، هند و اسپانیا گسترش یافته است.

✅ بیش از ۴۳٪ از حملات از آلمان و چین منشا گرفتهاند.

چرا این آسیبپذیری خطرناک است؟ ⚠️

🔸 امتیاز CVSS آن ۹.۸ از ۱۰ است، که نشاندهنده شدت بالای این آسیبپذیری است.

🔸 به مهاجمان امکان میدهد کنترل کامل سرورهای PHP آسیبپذیر را در دست بگیرند.

🔸 کد PoC برای این نقص بهصورت عمومی منتشر شده است، که باعث افزایش سریع حملات شده است.

🔸 حملات نهتنها در ژاپن، بلکه در سراسر جهان گسترش یافتهاند.

راهکارهای امنیتی برای محافظت در برابر CVE-2024-4577 🛡️

✅ فوراً PHP را به آخرین نسخه بهروزرسانی کنید.

✅ سرورهای PHP-CGI که از طریق اینترنت در دسترس هستند را بررسی و ایمنسازی کنید.

✅ از قوانین امنیتی Cisco Talos برای شناسایی الگوهای مشابه سوءاستفاده استفاده کنید.

✅ حملات احتمالی را بهصورت پیشگیرانه بررسی و شناسایی کنید.

✅ سیستمهای شناسایی و پیشگیری از نفوذ (IDS/IPS) را برای تشخیص حملات فعال کنید.

📌 نتیجهگیری 🎯

🛑 CVE-2024-4577 یک آسیبپذیری حیاتی در PHP است که بهسرعت مورد سوءاستفاده قرار گرفته است.

🛑 مهاجمان از این نقص برای اجرای کد از راه دور و کنترل سرورها استفاده میکنند.

🛑 کاربران و سازمانها باید در اسرع وقت اقدامات امنیتی را انجام داده و بهروزرسانیهای لازم را اعمال کنند.

یک نظر