در تاریخ ۲۳ ژانویه ۲۰۲۵، شرکت امنیتی Eclypsium گزارشی منتشر کرد که در آن مجموعهای از آسیبپذیریهای امنیتی در سه مدل فایروال از شرکت Palo Alto Networks شناسایی شده است. این آسیبپذیریها، که بهطور جمعی PANdora’s Box نامگذاری شدهاند، شامل نقصهایی در firmware و پیکربندیهای امنیتی این دستگاهها میباشند.

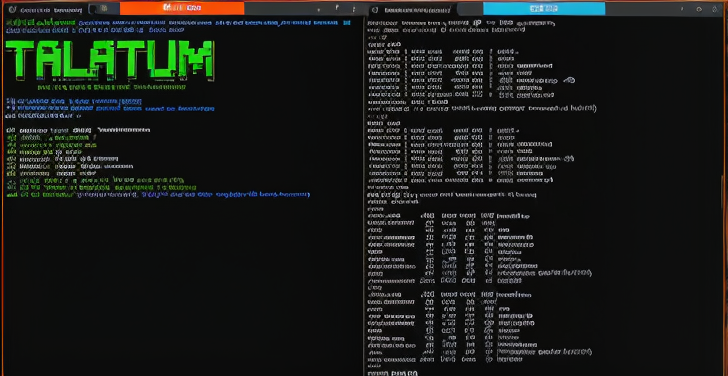

جزئیات آسیبپذیریها:

- CVE-2020-10713 (BootHole): یک سرریز بافر که امکان دور زدن Secure Boot را فراهم میکند. این آسیبپذیری در مدلهای PA-3260، PA-1410 و PA-415 شناسایی شده است.

- مجموعهای از آسیبپذیریهای SMM: شامل CVE-2022-24030، CVE-2021-33627، CVE-2021-42060، CVE-2021-42554، CVE-2021-43323 و CVE-2021-45970 که در مدل PA-3260 وجود دارند و میتوانند منجر به ارتقاء امتیاز و دور زدن Secure Boot شوند.

- LogoFAIL: مجموعهای از آسیبپذیریهای بحرانی در کد UEFI که با سوءاستفاده از نقصهای موجود در کتابخانههای پردازش تصویر، امکان دور زدن Secure Boot و اجرای کد مخرب در هنگام راهاندازی سیستم را فراهم میکنند. این آسیبپذیری در مدل PA-3260 شناسایی شده است.

- PixieFail: مجموعهای از آسیبپذیریها در پشته پروتکل شبکه TCP/IP در پیادهسازی مرجع UEFI که میتوانند منجر به اجرای کد و افشای اطلاعات شوند. این آسیبپذیری در مدلهای PA-1410 و PA-415 شناسایی شده است.

- دسترسی ناامن به فلش: یک پیکربندی نادرست در کنترلهای دسترسی SPI flash که میتواند به مهاجم اجازه دهد UEFI را مستقیماً تغییر داده و سایر مکانیزمهای امنیتی را دور بزند. این آسیبپذیری در مدل PA-415 شناسایی شده است.

- CVE-2023-1017: یک سرریز بافر در کتابخانه مرجع TPM 2.0 که در مدل PA-415 وجود دارد.

- دور زدن کلیدهای لو رفته Intel Boot Guard: این آسیبپذیری در مدل PA-1410 شناسایی شده است.

یک نظر