گروه APT34 که با نامهایی همچون OilRig و Helix Kitten نیز شناخته میشود، با شدت بیشتری کمپینهای جاسوسی سایبری خود را علیه نهادهای فعال در حوزههای مالی و مخابرات آغاز کرده است. این گروه که فعالیتش از سال ۲۰۱۲ آغاز شده، به عنوان یکی از تهدیدات پیشرفته پایدار (APT) شناخته شده و به منطقه خاورمیانه منتسب میباشد.

🔍 اهداف جدید و بردارهای حمله

تحقیقات تیم پاسخگویی و تحلیل تهدید ThreatBook نشان میدهد که فعالیتهای اخیر APT34 بهشدت روی سازمانهای دولتی عراق متمرکز شدهاند. در این حملات از بدافزارهایی پیشرفته استفاده شده که در قالب فایلهایی ظاهراً معتبر مانند PDFها یا دعوتنامهها عرضه میشوند تا قربانی را فریب دهند.

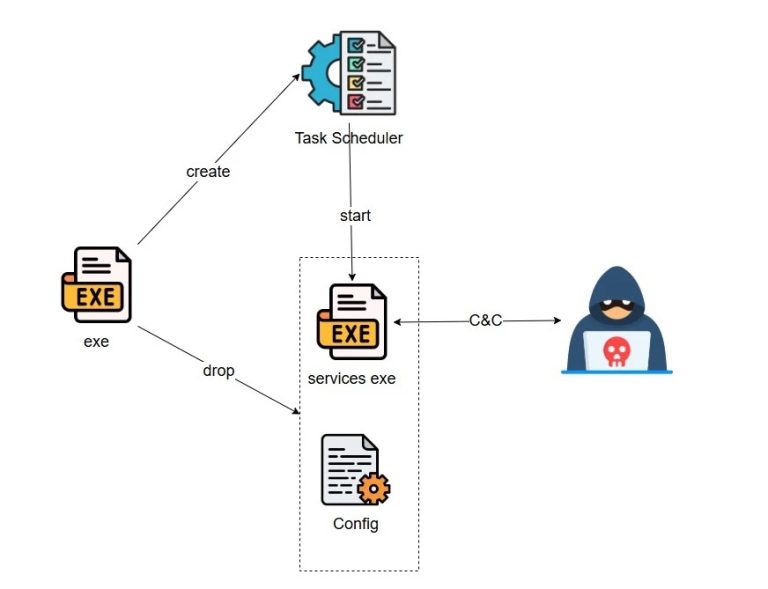

پس از اجرای بدافزار، موارد زیر رخ میدهد:

-

نصب backdoor بههمراه فایلهای پیکربندی رمزگذاریشده

-

جعل timestamp فایلها برای پنهانسازی ردپا

-

ایجاد تسک زمانبندیشده (Scheduled Task) با نامهایی جعلی مانند

MonitorUpdateکه بهصورت ساعتی اجرا میشوند -

استفاده از دو کانال ارتباطی HTTP و ایمیل برای دریافت دستور و استخراج داده

ارتباط HTTP از طریق دستورات مبهمشده در محتوای صفحات وب و ارتباط ایمیلی از طریق حسابهای ایمیل دولتی هکشده عراق صورت میگیرد. علاوه بر این، زیرساختهایی در اروپا برای پنهانکاری با استفاده از تکنیکهایی مانند صفحات ۴۰۴ جعلی راهاندازی شدهاند.

🧪 تحلیل فنی بدافزار

بدافزار مورد استفاده APT34 به زبان C# نوشته شده و از رمزنگاری پیچیده برای پنهانسازی رفتار استفاده میکند:

-

استفاده از Base64 + عملیات XOR برای رمزگشایی رشتهها در زمان اجرا

-

بررسی محیط مجازی (VM) از طریق اطلاعات مادربرد و زمان نصب سیستم؛ در صورت شناسایی VM یا سیستم تازه نصبشده، اجرای بدافزار متوقف میشود

🛠 عملکرد بدافزار پس از اجرا شامل موارد زیر است:

-

رمزنگاری و ارسال اطلاعات میزبان به سرورهای C2

-

بارگذاری و دریافت فایلها

-

اجرای دستورات از فایلهای پیکربندی رمزگشاییشده

-

ماندگاری با تغییر timestamp و ساخت scheduled task

-

پنهانسازی ردپا از طریق تکنیکهای anti-forensics

برخی از سرورهای C2 در حال حاضر دیگر دستوری باز نمیگردانند که نشاندهنده توقف یا مهاجرت عملیات است.

🎯 اهداف سازمانی و تکنیکهای پیشرفته

تمرکز APT34 بر بخشهای مالی و مخابرات با سوابق پیشین این گروه در حمله به دولتها، صنایع انرژی و دفاعی همراستا است. استفاده از اسناد جعلی، جعل سرویسها، بهرهگیری از ایمیلهای دولتی، و رمزنگاری پیچیده نشاندهنده سطح بالای مهارت عملیاتی این گروه است.

🔐 توصیههای امنیتی

تحلیلگران ThreatBook لیستی از شاخصهای نفوذ (IOCs) از جمله دامینها، آدرسهای IP و هش فایلهای مرتبط با این کمپین منتشر کردهاند که میتواند برای تیمهای امنیتی ارزشمند باشد.

برای مقابله با تهدیدات APT34 توصیه میشود:

-

بهروزرسانی مداوم اطلاعات تهدید (Threat Intelligence)

-

پایش مداوم نقاط انتهایی (EDR)

-

آموزش کارکنان برای شناسایی حملات فیشینگ هدفمند

-

تحلیل رفتاری برای شناسایی بدافزارهای سفارشی

🛡 این کمپین نمونهای از تهدیدات پیچیده و پیشرفته بازیگران دولتی در حوزه سایبری است که نیاز به دفاع چندلایه، تحلیل عمیق، و مشارکت در اشتراکگذاری تهدیدات را بیش از پیش نشان میدهد.

یک نظر