اخیراً هنگام جستجو در یک انجمن با موضوع «مهندسی اجتماعی»، به نوعی کلاهبرداری نسبتاً جدید برخوردم که شوکهکننده بود.

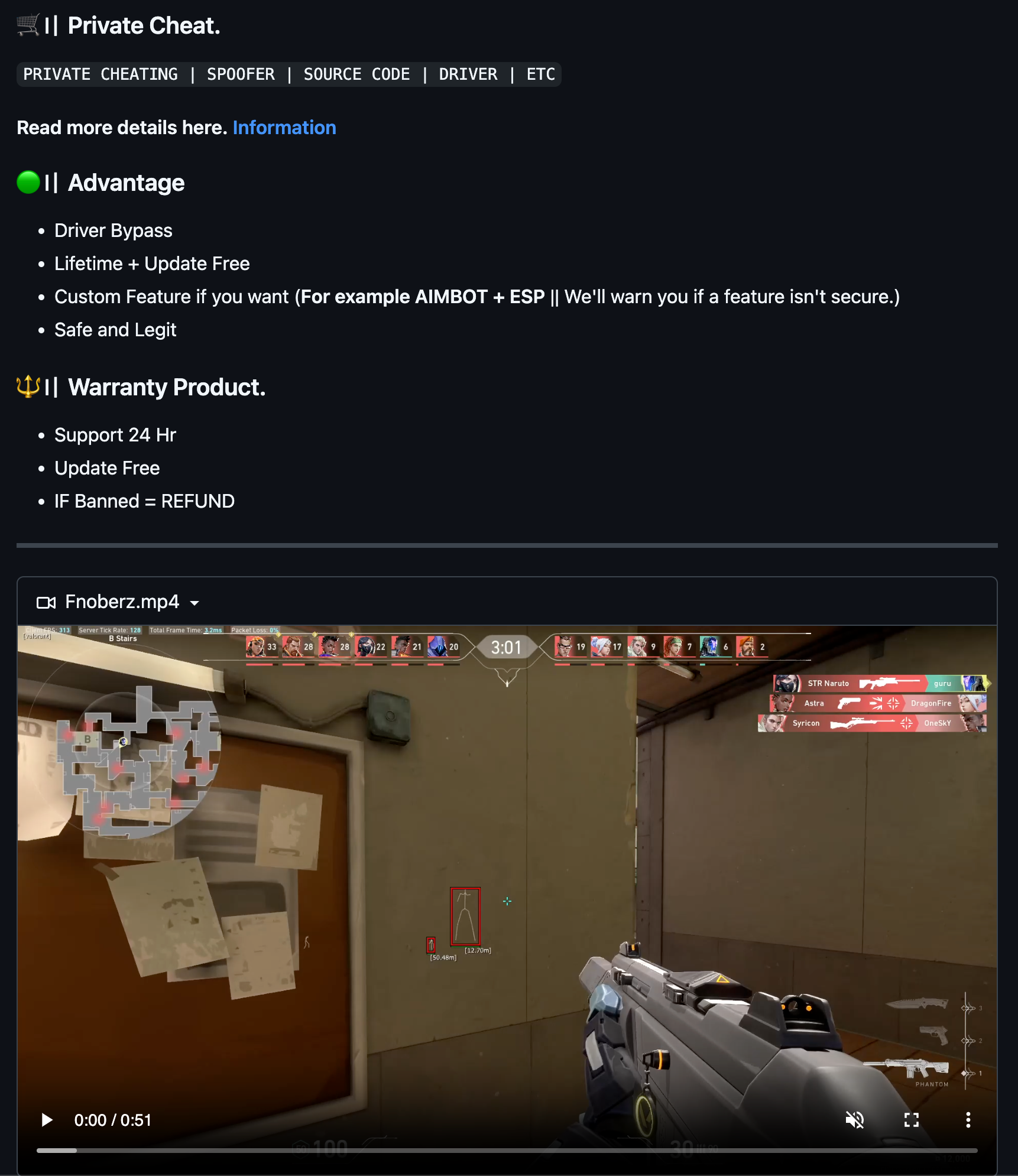

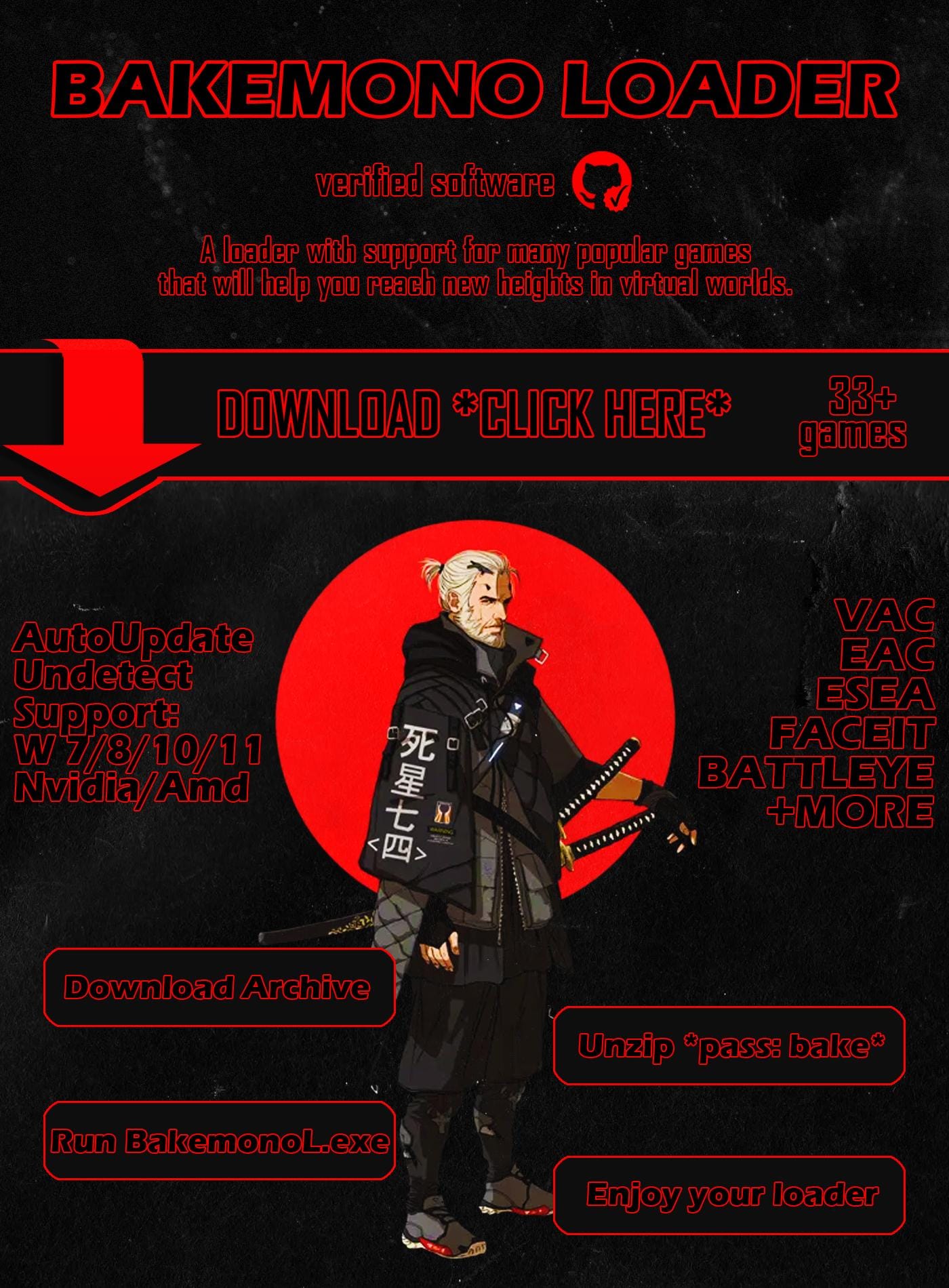

افراد هزاران مخزن GitHub با محتواهای مختلف ایجاد کردهاند؛ از جمله مودهای بازیهای محبوبی مثل Roblox و Fortnite تا نرمافزارهای «کرکشده» مانند FL Studio و فتوشاپ.

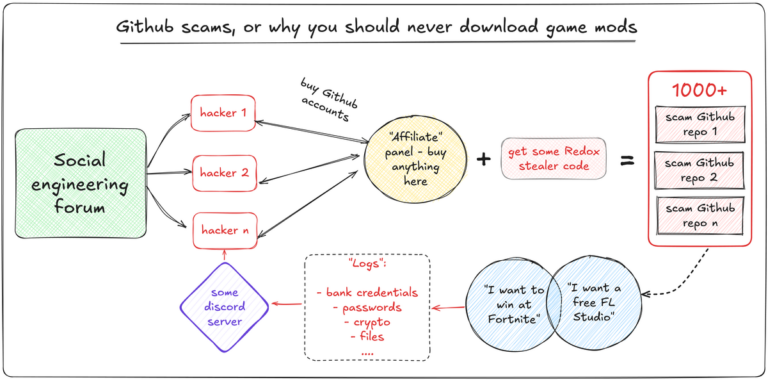

به محض اینکه این فایلها را دانلود و اجرا میکنید، تمام اطلاعات سیستم شما جمعآوری شده و به سرورهای دیسکورد فرستاده میشوند. آنجا صدها نفر به دنبال کلیدهای خصوصی کیفپولهای ارز دیجیتال، حسابهای بانکی، اطلاعات شبکههای اجتماعی و حتی حسابهای استیم و Riot Games هستند.

📌 خلاصه ماجرا :

- راهنمای گامبهگامی برای ایجاد این مخازن کلاهبرداری پیدا کردم و آن را بررسی کردم.

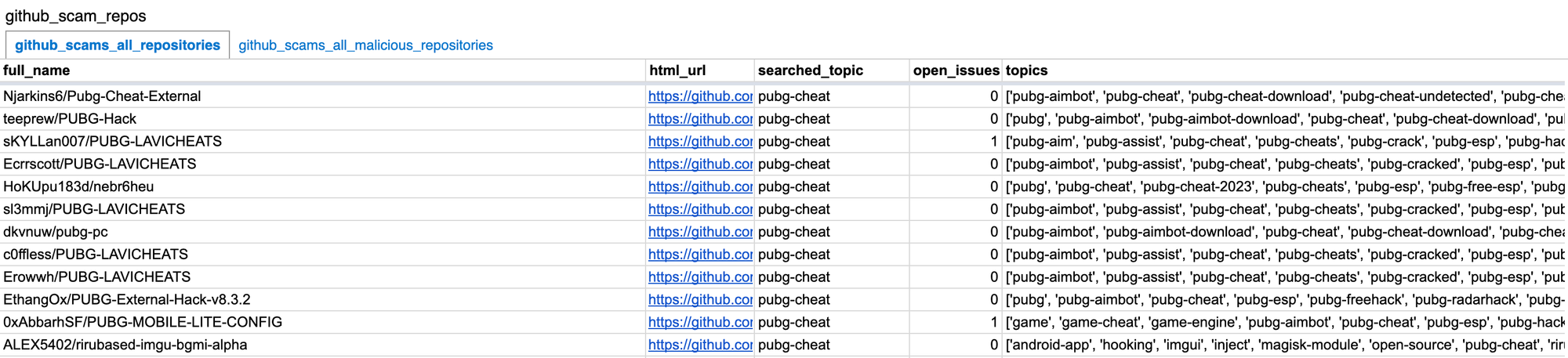

- اسکریپتی نوشتم که با استفاده از این راهنما ۱۱۱۵ مخزن GitHub را شناسایی کرد.

- کمتر از ۱۰٪ این مخازن، دارای شکایتها و هشدارهایی بودند.

- یک فایل جامع با اطلاعات این مخازن تهیه کردم.

- کد مخرب استفادهشده در این فایلها از نوع «Redox Stealer» است و اطلاعات ارزشمند قربانی را به سرور دیسکورد ارسال میکند.

📚 ماجرای اصلی:

مدتی پیش، هنگام مرور کانالهای آرشیوشده تلگرامم، پیامی از یک ربات توجه مرا جلب کرد که تبلیغی عجیب و مشکوک داشت.

این تبلیغ من را به یک انجمن عمومی برد که بدون نیاز به تور یا تأیید خاصی قابل دسترسی بود. این انجمن انواع حسابها را از پلتفرمهای مختلف (تیکتاک، اینستاگرام و…) به فروش میرساند.

اما قسمت جذابتر آن بخش «مقالات» بود. مقالهای تحت عنوان «نحوه هدایت ترافیک به GitHub از صفر تا صد» توجه مرا جلب کرد. این مطلب آموزشی طولانی و دقیق است که توضیح میدهد چگونه هزاران مخزن GitHub ایجاد کنید و با عناوین فریبنده مثل مود بازیها یا نرمافزارهای کرکشده، قربانیها را به دانلود بدافزار ترغیب کنید.

هدف اصلی اسکریپتهای بدافزار، جمعآوری اطلاعات (موسوم به Logs) از قربانی است. این اطلاعات شامل کوکیها، رمزهای عبور، IP، و فایلهای حساس است که از طریق نرمافزارهای Stealer دزدیده میشوند.

⚙️ نحوه عملکرد کلاهبرداری (گام به گام):

- ابتدا فایل بدافزار را تهیه میکنید.

- دهها اکانت GitHub میسازید یا میخرید (هرکدام حدود ۱.۵ دلار).

- بدافزار را در قالب فایل zip یا rar بارگذاری میکنید تا GitHub به راحتی آن را شناسایی نکند.

- با ChatGPT توضیحات README جذابی میسازید.

- اسکرینشاتهای تقلبی از اسکن آنتیویروس را اضافه میکنید تا به نظر امن بیاید.

- کلید موفقیت: انتخاب دقیق موضوعات (Topics) برای ظاهرشدن در جستجوی گوگل.

💀 بررسی کد بدافزار Redox:

- این بدافزار اطلاعات اساسی مثل IP، موقعیت جغرافیایی و نام کاربری را سرقت میکند.

- از طریق webhook دیسکورد تمام اطلاعات را به سرور هکرها میفرستد.

- کوکیها و رمزهای عبور مرورگرها را جمعآوری کرده و فایلها را زیپ میکند.

- حتی فایلهای مربوط به کیف پولهای ارز دیجیتال، حسابهای Steam، Riot Games و تلگرام را نیز هدف قرار میدهد.

📊 تحلیل ابعاد این کلاهبرداری:

- نویسنده راهنما میگوید هر فرد میتواند صدها مخزن ایجاد کند.

- اسکریپتی که نوشتم توانست ۱۱۱۵ مخزن GitHub را که با استفاده از راهنمای مذکور ساخته شده بودند، پیدا کند.

- تنها حدود ۱۰٪ این مخازن دارای هشدار بودند؛ بقیه ظاهری عادی داشتند و بدون شکایت در حال فعالیت بودند.

🚩 مشکلات اساسی:

- این مخازن آلوده به سادگی و به شکل گستردهای در دسترس هستند.

- سیستم تشخیص GitHub توانایی لازم برای شناسایی سریع این تهدیدات را ندارد.

- حتی با وجود شکایات و هشدارهای کاربران، بسیاری از این مخازن هنوز در دسترس عموم قرار دارند.

🎯 راهکار پیشنهادی:

- GitHub باید سیستم تشخیص خود را بهبود بخشد و این مخازن مخرب را سریعتر حذف کند.

- کاربران باید به موضوعات حساستر باشند و هرگز فایلهایی را از مخازن ناشناس یا مشکوک دانلود نکنند.

یک نظر