🔴 گروه باجافزار Akira موفق شد با استفاده از یک وبکم ناامن، سیستمهای هدف را رمزگذاری کرده و مکانیزمهای دفاعی EDR را دور بزند.

محققان تیم S-RM اخیراً یک تکنیک جدید حمله را کشف کردهاند که توسط این گروه مورد استفاده قرار گرفته است. Akira توانست با بهرهگیری از یک وبکم دارای نقص امنیتی، حمله رمزگذاری را بر روی شبکه قربانی اجرا کند.

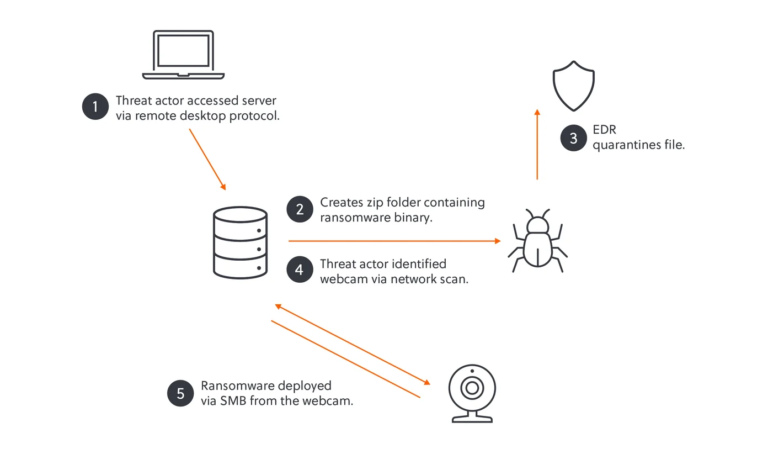

🔬 مراحل اجرای حمله

✅ مرحله اول: Akira با استفاده از ابزار AnyDesk وارد شبکه قربانی شد.

✅ مرحله دوم: مهاجم از طریق RDP به یک سرور متصل شده و تلاش کرد تا یک فایل ZIP رمزگذاریشده حاوی باجافزار را اجرا کند، اما EDR این اقدام را شناسایی و مسدود کرد.

✅ مرحله سوم: پس از تشخیص فعال بودن EDR، مهاجم شبکه را برای یافتن دستگاههای آسیبپذیر اسکن کرد.

✅ مرحله چهارم: مهاجم یک وبکم ناامن و یک اسکنر اثر انگشت را شناسایی کرد که هیچگونه حفاظتی در برابر EDR نداشتند.

✅ مرحله پنجم: از طریق این وبکم که دارای **نقص امنیتی حیاتی و دسترسی ریموت به شل (Remote Shell Access) بود، مهاجم موفق شد باجافزار را روی شبکه قربانی اجرا کند.

✅ مرحله ششم: Akira از طریق این دستگاه IoT مجهز به سیستمعامل لینوکس، فایلهای سرورهای قربانی را رمزگذاری کرد، بدون اینکه تیم امنیتی متوجه ترافیک مشکوک SMB شود.

⚠ چرا این حمله مهم است؟

✔ تهدید امنیتی دستگاههای IoT: این حمله نشان میدهد که دستگاههای متصل به اینترنت (IoT) مانند وبکمها و حسگرهای اثر انگشت میتوانند به نقاط ضعف امنیتی تبدیل شوند.

✔ نقص در مکانیزمهای EDR: باجافزارها در حال یافتن راههایی برای دور زدن مکانیزمهای شناسایی و دفاعی (EDR) هستند، و ضعفهای پنهان در شبکه میتوانند آنها را تسهیل کنند.

✔ استفاده از زبانهای جدید: گروه Akira که در ابتدا از زبان Rust استفاده میکرد، اکنون باجافزار خود را به C++ تغییر داده تا دامنه حملات خود را افزایش دهد.

🛡 اقدامات امنیتی پیشنهادی

🔹 🔌 خاموش کردن دستگاهها: زمانی که نیازی به IoT نیست، آنها را خاموش کنید.

🔹 📶 محدودیتهای شبکه:

- دستگاههای IoT را در شبکهای مجزا (Network Segmentation) قرار دهید.

- ارتباط این دستگاهها را با سرورها و سیستمهای کاربران محدود کنید.

🔹 🔍 حسابرسی شبکه داخلی: - دستگاههای متصل به شبکه را بررسی کنید تا هرگونه ضعف امنیتی یا دستگاههای ناشناس را شناسایی کنید.

🔹 🔄 بهروزرسانی و مدیریت دستگاهها: - تمامی دستگاهها، بهویژه IoT، را با آخرین پچهای امنیتی بهروزرسانی کنید.

- رمزهای عبور پیشفرض را تغییر داده و از رمزهای پیچیده و یکتا استفاده کنید.

یک نظر